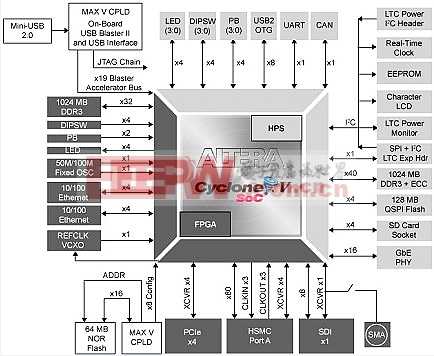

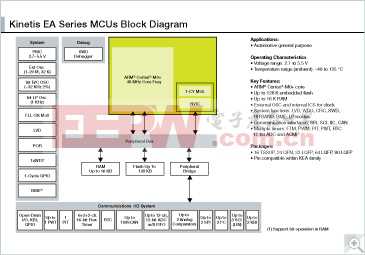

研究者又發現8個CPU新漏洞,英特爾、ARM等芯片受影響

5月4日上午消息,德國計算機雜志本周四報道稱,研究人員在計算機CPU內找到8個新漏洞,這些漏洞與Metldown、Spectre有點相似。

本文引用地址:http://www.czjhyjcfj.com/article/201805/379489.htm雜志還說,英特爾準備發布補丁,修復漏洞,ARM的一些芯片也受到影響,至于AMD芯片是否也存在同樣的問題,研究人員正在調查。目前沒有披露信息的來源,因為研究人員會優先通知相應公司,在公司找到修復補丁之后再公開自己的發現。

1月份,研究人員發現了Meltdown和Spectre漏洞,谷歌Project Zero就是最早發現的團隊之一。這一次,其中一個漏洞也是Project Zero發現的,因為90天內禁止公開,所以在5月7日之前不能公布自己的發現。

英特爾代表拒絕對德國雜志描述的漏洞發表評論。今天在官網聲明中表示,“保護客戶數據和確保產品安全是我們的最優先任務。我們一貫與客戶、伙伴、其他芯片廠商、研究人員緊密合作,研究和修復任何已知漏洞。我們堅信,共同披露是極為關鍵點。在最終完成修復后,我們會分享任何潛在漏洞的更多細節。”

對于新發現的漏洞,《c't》雜志業沒有透露太多細節。此前當Spectre、Meltdown漏洞出現時,研究人員就曾說過,可能會有更多相似的漏洞冒出來,需要用補丁修復。

硬件安全公司Eclypsium CEO、前英特爾安全研究員尤里·布里金(Yuriy Bulygin)說:“看看Metldown和Spectre造成的沖擊,新漏洞可能會觸動新一輪升級循環,時間漫長,過程痛苦,甚至可能牽涉到性能和穩定問題。給硬件打補丁是一件很棘手的事,希望在Metldown和Spectre的指引下,過程能變得更簡單一些。”

布里金還說,在真實世界,還沒有發現有黑客利用Spectre、Meltdown發起攻擊,但是相似的攻擊已經成為研究的熱門新領域,一些心懷鬼胎的人可能已經開始研究新攻擊手段。

評論