SHA-256主/從安全認證系統工作原理

最近十年,SHA-1安全認證一直作為防偽及防止非法竊取知識產權的有效武器。隨著計算機技術的進步,用戶亟待獲取更高級別的安全方案。

基于這一需求,Maxim Integrated推出了一組新的SHA-256安全認證器和配套的安全協處理器。該系列產品提供高級物理安全,可實現無與倫比的低成本IP保護、防克隆及外設安全認證技術。本文介紹了基于SHA-256安全認證的工作原理,以及安全認證系統采用的雙向認證功能。

安全認證系統

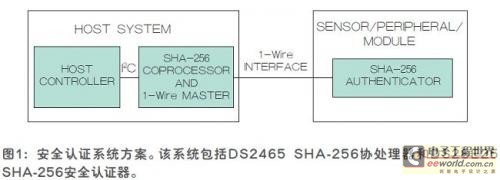

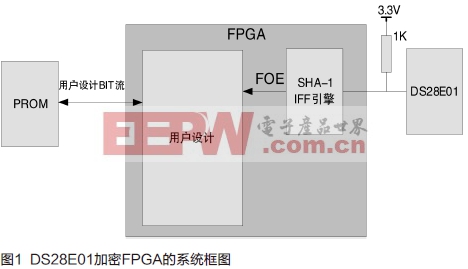

實現安全認證系統需要用傳感器/外設模塊連接主機系統,圖1所示的系統由1-Wire SHA-256安全認證器和具有1-Wire主機功能的SHA-256協處理器組成。主機和外設之間的工作通過1-Wire接口單個引腳實現,降低互聯的復雜度,簡化設計,并降低成本。

SHA-256安全認證

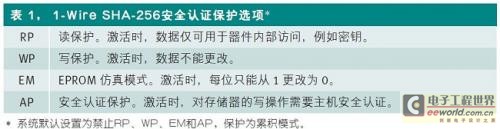

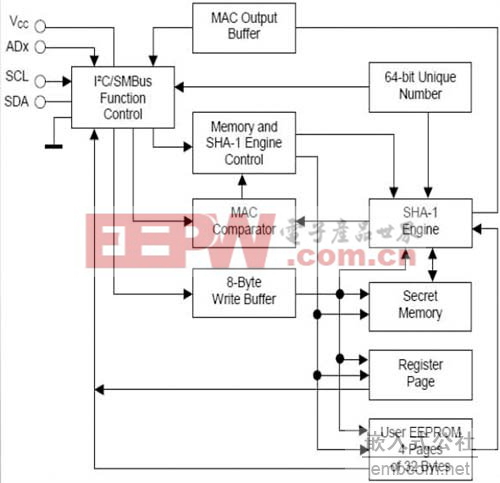

該系統的SHA-256安全認證支持256位質詢,采用256位密鑰。圖1所示安全認證器為1-Wire從機,具有唯一的64位ROMID,作為安全認證計算的基本數據單元。系統設計者可將認證器的EEPROM分為可公開訪問(無保護)的區域和主機必須對自身進行安全認證才能訪問的區域。表1所示為可用的保護模式及保護措施組合。

內置1-Wire主機的SHA-256協處理器

圖1中的SHA-256協處理器為I2C從機,由主機處理器控制。從主機的I2C端口看,SHA-256協處理器為256字節讀/寫存儲器,特定區域(數據源)分配給特殊目的。

安全邏輯

基于SHA的安全性依賴于由公開數據及密鑰計算得到的信息驗證碼(MAC )。為確保安全驗證,兩側(即主機或協處理器和1-Wire安全認證器)必須知道“永不泄露”的密鑰。此外,為實現最大程度的安全性,每個1-Wire安全認證器中的密鑰必須唯一。按照這種方式,一旦某個安全認證器的密鑰受到威脅,整個系統的安全性不受影響。

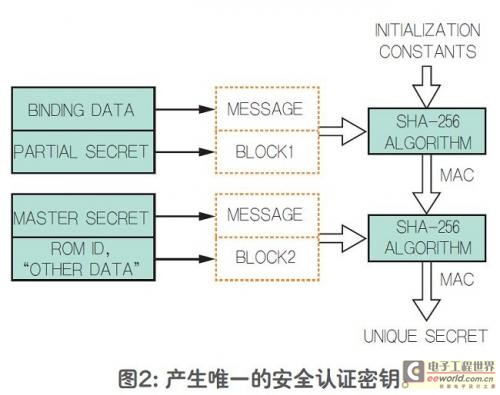

乍一看,似乎沒有辦法達到這些目標。但我們采用了一個簡單的解決途徑,即利用一些“數據源”計算密鑰,然后在受信任/受控制的生產環境下將其安裝到器件內部。用于計算安全認證密鑰的數據源包括:主密鑰、綁定數據、分密鑰、安全認證器的ROM ID,以及填充符/格式化符號(“其它數據”),過程如圖2所示。盡管數據源在某個時間點是公開的,例如在受信任的生產環境,但計算得到的密鑰永遠不會暴露,始終是隱蔽的。

出于安全性和存儲空間的考慮,系統中所有安全認證器的唯一密鑰不能儲存在協處理器或主機中;協處理器僅在受保護的存儲器部分儲存主密鑰和綁定數據。分密鑰是系統常數,可在主處理器的固件中編碼并公開交換。讀取安全認證器的ROMID后,協處理器即可計算安全認證器的唯一密鑰,如圖2所示。然后安全認證器和協處理器共用唯一的安全認證密鑰,系統即可進行工作。

評論